Detailstandard 49: Sichere administrative Netzwerkkommunikation zwischen DVC-Softwarebetreibern und DVC-Plattformbetreibern

Zusammenfassung

Dieses Dokument beschreibt im Kapitel „Anforderungen" die zu erfüllenden Anforderungen in diesem Standardisierungsbereich. Im Kapitel Standardisierung werden vorgegebene Architekturen und Realisierungen beschrieben. Diese stellen eine Konkretisierung der beschriebenen Anforderungen dar. Sind im Kapitel Standardisierung keine Vorgaben enthalten, werden keine Einschränkungen zur Erfüllung der Anforderungen definiert.

DVC-Softwarebetreiber müssen extern bereitgestellte Cloud-Services (Software as a Service) und/oder extern bereitgestellte Cloud-Plattformen (Platform as a Service) administrativ über ein gesichertes und privates Netzwerk der öffentlichen Verwaltung erreichen können.

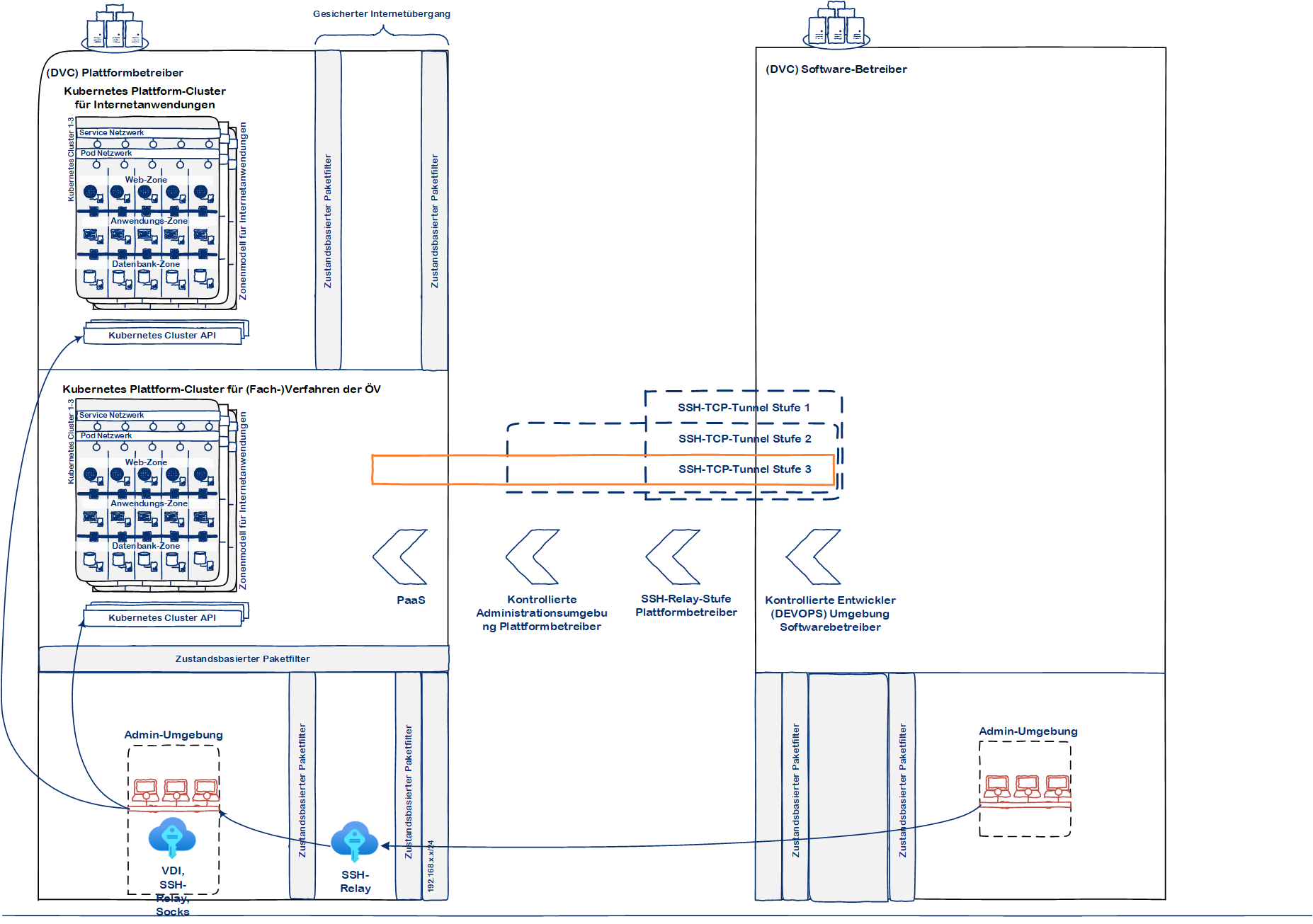

In der Deutschen Verwaltungscloud sind SaaS-Angebote technisch ausschließlich containerisierte Webanwendungen, welche per HTTPS Protokoll durch Cloud-Service-Nutzende erreichbar sind. PaaS-Angebote sind technisch bereitgestellte Kubernetes Cluster. Zudem existiert eine Parallelform der Plattformbereitstellung in Form von Kubernetes Cluster Partitionen, sogenannten Namespaces (Namespace as a Service). Aus Vereinfachungsgründen werden beide Formen der Plattformbereitstellungen nachfolgend als PaaS-Angebote bezeichnet.

Anforderungen

Die erste Iteration des vorliegenden Detailstandards DVC-DS-049-R01 beschreibt hauptsächlich die administrative Netzwerkkommunikation von DVC-Softwarebetreibern zu DVC-Plattformbetreibern auf Basis des SSH Protokolls der Version 2 und der SSH-TCP-Tunneling Technologie:

Für den administrativen Zugriff der DVC-Softwarebetreiber auf entfernte PaaS-Angebote, bereitgestellt und betrieben durch DVC-Plattformbetreiber, wird auf beiden Seiten ein mittel- oder unmittelbarer NdB-VN Zugang vorausgesetzt.

Der DVC-Plattformbetreiber stellt dem DVC-Softwarebetreiber mindestens drei IPv4 Adressen und optional assoziierte DNS-PTR oder A(AAA) DNS-Einträge zur Verfügung:

- IPv4 Adresse aus dem NdB-VN Adressraum für den Zugang zur SSH-Relay-Stufe des Plattformbetreibers (z. B. 192.168.|62.62.).

- IPv4/IPv6 Adresse einer oder mehrerer Endpunkte von Administrationslösungen in einer kontrollierten Administrationsumgebung, die der DVC-Plattformbetreiber den DVC-Softwarebetreibern bereitstellt. Diese wird erreichbar gemacht ausschließlich kommend von der SSH-Relay-Stufe. Ein direkter Zugriff im NdB-VN ist nicht möglich.

- IPv4/IPv6 Adresse/n der Verwaltung des/der bereitgestellten PaaS-Angebote/s. Diese ist ausschließlich von der kontrollierten Administrationsumgebung des DVC-Plattformbetreibers erreichbar. Ein direkter Zugang im NdB-VN ist nicht möglich.

Zudem stellt ein DVC-Plattformbetreiber dem DVC-Softwarebetreiber geeignete Zugangsdaten zur Authentisierung und Autorisierung für die SSH-Relay-Stufe, für die kontrollierte Administrationsumgebung des DVC Plattformbetreibers und für den administrativen Zugriff auf das bereitgestellte PaaS-Angebot zur Verfügung.

Diese Informationen können auch im Rahmen eines Installationspaketes oder als portables Ausführungspaket an DVC-Softwarebetreiber ausgeliefert werden.

Zur Herstellung der Kommunikation für administrative Zugriffe seitens der DVC-Softwarebetreiber auf entfernte PaaS Angebote wird das SSH Protokoll mindestens in der Version 2 mit nutzbarer SSH-TCP-Tunneling Funktion verwendet.

Der DVC-Softwarebetreiber nutzt einen aktuellen und sicheren SSH Client, welcher SSH-TCP-Tunneling unterstützt. Der DVC-Softwarebetreiber nutzt für den Zugriff zudem eine kontrollierte Administrationsumgebung oder dedizierte und sichere Entwicklerarbeitsplätze.

Der DVC-Plattformbetreiber betreibt eine SSH-Relay-Stufe, bestehend aus einem oder mehreren SSH-Serversystemen. Diese wird platziert zwischen dem äußeren und den inneren zustandsbasierten Paketfiltern im NdB-VN-Netzübergang, zu deren Betrieb alle Teilnehmenden des NdB-VN aus den Anschluss- und Teilnahmebedingungen heraus verpflichtet sind.

Diese SSH-Relay-Stufe muss aus dem NdB-VN mit einer oder mehreren IPv4 Adressen aus dem privaten NdB-VN-Adressraum für DVC-Softwarebetreiber erreichbar sein.

Netzwerkverbindungen zur SSH-Relay-Stufe müssen mindestens den äußeren zustandsbasierten Paketfilter (außen = NdB-VN) des NdB-VN Netzüberganges passieren. Bei einem entsprechenden DVC-Vertragsverhältnis zwischen DVC-Softwarebetreibern und DVC-Plattformbetreibern besteht auf dem äußeren zustandsbasierten Paketfilter eine Freischaltungsregel, welche die Quelladressen der Softwarebetreiber für den Zugriff auf die SSH-Relay-Stufe zulässt. Über den äußeren Paketfilter des NdB-VN-Netzübergangs und die Filterung auf die Quell-IP Adressen der DVC-Softwarebetreiber findet eine Vorabsicherung der SSH-Relay-Stufe statt.

Die SSH-Relay-Stufe kann lokal mit weiteren Paketfiltern oder einer netzseitigen Applikationssicherung ausgestattet und konfiguriert werden. Des Weiteren sollte die IP-Routingtabelle der SSH-Relay-Stufe lediglich den Pfad zum NdB-VN (nach außen für die Rückantworten der Pakete) und zur Administrationsumgebung des Plattformbetreibers (nach innen zum nächsten SSH-TCP-Tunnel-Endpunkt) enthalten. Auf eine Defaultroute kann grundsätzlich verzichtet werden.

Für eingehende Verbindungen aus dem NdB-VN kommend - aus Perspektive eines DVC-Plattformbetreibers - werden mindestens zwei Net Address Translation (Ziel-NAT) Stufen überwunden. Ausgehende Verbindungen werden ab dem NdB-VN-Netzübergang maskiert (Quell-NAT). Die Detektionsfähigkeit von DVC-Plattformbetreibern muss zu jeder Zeit gewährleistet bleiben. Bei Kompromittierungsversuchen muss die Ziel- und Absenderadresse im NdB-VN an geeigneter Stelle ermittelbar sein.

Der innere zustandsbasierte Paketfilter des NdB-VN-Netzüberganges des DVC-Plattformbetreibers muss benötigte Verbindungen von der SSH-Relay-Stufe kommend zu der kontrollierten Administrationsumgebung des DVC-Plattformbetreibers zulassen. Verbindungen von der SSH-Relay-Stufe zu der kontrollierten Administrationsumgebung müssen den inneren zustandsbasierten Paketfilter des NdB-VN Netzüberganges passieren.

Der innere und äußere Paketfilter des NdB-VN-Netzüberganges des DVC-Plattformbetreibers sollten im Whitelisting Verfahren gepflegt werden (zero trust).

Der DVC-Plattformbetreiber stellt einem DVC-Softwarebetreiber gemäß IT-Grundschutz 'OPS.1.1.2: Ordnungsgemäße IT-Administration' eine kontrollierte Administrationsumgebung zur Verfügung. Der administrative Zugriff auf die PaaS Angebote erfolgt mittel- (direkt) oder unmittelbar (getunnelt) ausschließlich über die kontrollierte Administrationsumgebung des DVC-Plattformbetreibers.

Zur besseren Nutzbarkeit sollte der DVC-Plattformbetreiber in der kontrollierten Administrationsumgebung dem DVC-Softwarebetreiber eine weitere SSH-Relay-Stufe, Desktop- oder Serversysteme mit SSH-TCP-Tunneling bereitstellen. Hierüber könnte ein DVC-Softwarebetreiber netzwerkseitig ausreichend nah an die bereitgestellten PaaS Angebote gelangen, um diese in Continuous Integration (CI) und Continuous Deployment (CD) Pipelines integrieren zu können.

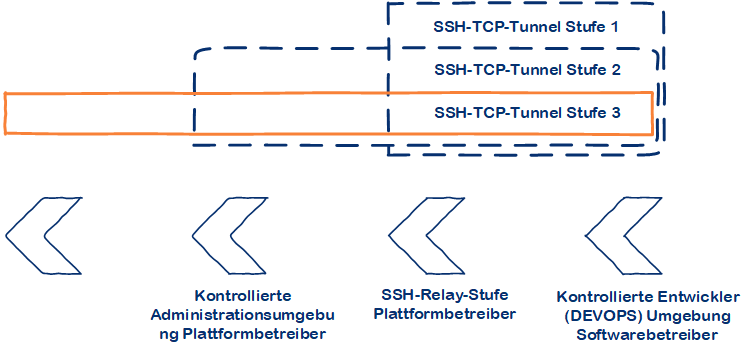

Die administrative Verbindung von einem DVC-Softwarebetreiber auf ein durch einen DVC-Plattformbetreiber bereitgestelltes PaaS Angebot ist mehrstufig.

- DVC-Plattformbetreiber stellen DVC-Softwarebetreibern gültige IPv4 Adressen aus dem NdB-VN Adresspool und gültige Anmeldedaten der zu betreibenden SSH-Relay-Stufe bereit. DVC-Softwarebetreiber nutzen kontrollierte Administrations- und/oder Entwicklungsumgebungen für den Verbindungsaufbau zur SSH-Relay-Stufe von DVC-Plattformbetreibern.

- Verbindungen werden über den abgesicherten NdB-VN-Netzübergang von DVC-Softwarebetreibern über das NdB-VN zu von DVC-Plattformbetreibern bereitgestellten NdB-VN IPv4 Adressen geroutet.

- Hier durchlaufen Netzwerkpakete den aus Perspektive von DVC-Plattformbetreibern äußeren zustandsbasierten Paketfilter, welcher die NdB-VN Quelladresse von DVC-Softwarebetreibern mit gültigem Cloud-Service Vertragsverhältnis akzeptiert und eine Direktverbindung zum TCP-Dienstanschluss der SSH-Relay-Stufe erlaubt. Diese agiert wie ein erster Tunnel-Endpunkt und erlaubt es, über SSH-TCP-Tunneling getunnelte Verbindungen zur kontrollierten Administrationsumgebung von DVC-Plattformbetreibern herzustellen.

- DVC-Plattformbetreiber stellen DVC-Softwarebetreibern kontrollierte Administrationsumgebungen zur Nutzung der PaaS-Angebote, deren private IPv4 Adresse von der SSH-Relay-Stufe erreichbar sind, sowie gültige Anmeldedaten bereit.

- DVC-Softwarebetreiber stellen zunächst eine Direktverbindung zur SSH-Relay-Stufe der DVC-Plattformbetreiber her. Diese ermöglicht es nun weitere SSH-TCP-Tunnel in Richtung der kontrollierten Administrationsumgebung des DVC-Plattformbetreibers herzustellen. Lediglich von der kontrollierten Administrationsumgebung des Plattformbetreibers aus sind administrative Verbindungen auf die PaaS Kontrollschicht möglich.

- Eine Direktverbindung zur kontrollierten Administrationsumgebung von DVC-Plattformbetreibern oder zur PaaS Kontrollschicht ohne SSH-TCP-Tunneling ist nicht möglich und von DVC-Plattformbetreibern zu unterbinden.

- DVC-Softwarebetreiber nutzen die kontrollierte Administrationsumgebung von DVC-Plattformbetreibern für den administrativen Zugriff auf die PaaS Angebote.

Standardisierung

Grundsätzlich gilt für die Netzwerkkommunikation zwischen Stellen der öffentlichen Verwaltung in der Bundesrepublik Deutschland das IT-Netzgesetz:

- „§ 3 - Gesetz über die Verbindung der informationstechnischen Netze des Bundes und der Länder - Gesetz zur Ausführung von Artikel 91c Absatz 4 des Grundgesetzes - (IT-NetzG)". Der Datenaustausch zwischen dem Bund und den Ländern erfolgt über das Verbindungsnetz.

Der Detailstandard beschreibt das initiale Grundgerüst, wie administrative Verbindungen zwischen DVC-Softwarebetreibern und DVC-Plattformbetreibern in der Deutschen Verwaltungscloud hergestellt werden. Die Realisierung erfolgt nach 'Best of Breed' bei jedem DVC Plattformbetreiber individuell, aber auf Basis und im Rahmen des vorliegenden Detailstandards.

Zudem wird vorausgesetzt, dass alle NdB-VN Teilnehmenden die NdB-VN Teilnahme- und Anschlussbedingungen erfüllen und dass alle DVC-Plattformbetreiber grundsätzlich datenschutzkonform und nach IT-Grundschutz prozessual, personell und technologisch nachweislich agieren.

Aus den Vorgaben ergeben sich darüber hinaus folgende Detailanforderungen:

| ID | Leistungsmerkmal | Modalverb | Detailanforderung |

|---|---|---|---|

| DS_49_A001 | Datennetz | MUSS | DVC-Softwarebetreiber MÜSSEN mittel- oder unmittelbar über einen Zugang zum NdB-VN verfügen. |

| DS_49_A002 | Datennetz | MUSS | DVC-Plattformbetreiber MÜSSEN mittel- oder unmittelbar über einen Zugang zum NdB-VN verfügen, durch welchen sie IP-Netzwerkdienste anderen Teilnehmenden des NdB-VN anbieten können. |

| DS_49_A003 | Datennetz | MUSS | Die Zugänge zum NdB-VN MÜSSEN mindestens gemäß NdB-VN Teilnahme- und Anschlussbedingungen abgebildet sein. Dies setzt unter anderem den Einsatz eines mehrstufigen zustandsbasierten Paketfilters mit dazwischenliegenden geeigneten Application Layer Gateways voraus. |

| DS_49_A004 | Administrationsumgebung | SOLL | DVC-Softwarebetreiber SOLLTEN über kontrollierte Administrationsumgebungen und Arbeitsplätzen die administrativen Zugriffe zu entfernt betriebenen Plattformen (PaaS und SaaS) initiieren. Die Administrationsrichtlinien der jeweiligen Plattformbetreiber müssen gewahrt bleiben. |

| DS_49_A005 | Administrationsumgebung | MUSS | DVC-Plattformbetreiber MÜSSEN über kontrollierte Administrationsumgebungen und Arbeitsplätze verfügen, mit welchen DVC-Softwarebetreiber auf die PaaS und SaaS administrativ zugreifen können, ohne dass ihre Administrationsrichtlinien verletzt würden. |

| DS_49_A006 | SSH-Relay | MUSS | DVC-Plattformbetreiber MÜSSEN eine gesicherte SSH-Relay Stufe (bestehend aus einem oder mehreren SSH-Relay Systemen) zwischen den zustandsbasierten Paketfilterstufen im NdB-VN Netzübergang im NdB-VN anbieten. Die Verbindungen zum SSH-Relay MÜSSEN mindestens den äußeren zustandsbasierten Paketfilter des NdB-VN Netzüberganges passieren. |

| DS_49_A007 | IP-Protokoll | MUSS | Für den Zugriff auf die SSH-Relay-Stufe des DVC-Plattformbetreibers aus dem NdB-VN MUSS dieser IPv4 Adressen aus den bereitgestellten NdB-VN Subnetzen (z. B. 192.168., 62.62.) nutzen. Jeder Kommunikationsteilnehmer muss "ICMP - Packet too big" empfangen und verarbeiten können. Das ist notwendig, da die Datenpaketgröße (MTU = 1500) durch die Verschlüsselung nicht eingehalten werden kann und das standardmäßig gesetzte DF-Bit eine Fragmentierung verhindert. Wird dies nicht ermöglicht, entsteht bei jedem Datenpaket eine längere, unzumutbare Latenz. |

| DS_49_A008 | Zustandsbasierte Paketfilter | SOLL | Die äußere Stufe des zustandsbasierten Paketfilters des NdB-VN-Netzübergangs des DVC-Plattformbetreibers SOLLTE nur solche IPv4 Quelladressen zur bereitzustellenden SSH-Relay-Stufe erlauben, welche den DVC-Softwarebetreibern mit DVC-Vertragsverhältnis zuordenbar sind. |

| DS_49_A009 | Hostbased Security | KANN | Lokale Paketfilter oder andere Sicherheitstechnologien KÖNNEN zusätzlich auf der SSH-Relay-Stufe genutzt werden. |

| DS_49_A010 | IP-Routing | SOLL | Auf der SSH-Relay-Stufe sollte kein Default Gateway konfiguriert werden. |

| DS_49_A011 | IP-Routing | MUSS | Es sind lediglich Netz- und ggf. Host-IP-Routen notwendig in Richtung NdB-VN (nach außen) und in Richtung der kontrollierten Administrationsumgebung des DVC-Plattformbetreibers (nach innen). Mindestens diese MÜSSEN auf der SSH-Relay-Stufe konfiguriert werden. |

| DS_49_A012 | Net Adress Translation (NAT) | MUSS | Trotz der Übersetzung der Quell- und Zieladressen der Kommunikationsbeziehungen von und zum NdB-VN, MUSS bei DVC-Plattformbetreibern die Detektionsfähigkeit gewährleistet bleiben. Kompromittierungsversuche und deren Ausgangspunkt MÜSSEN jederzeit an geeigneten technischen Übergängen sicht- und nachvollziehbar bleiben. |

| DS_49_A013 | Zustandsbasierte Paketfilter | MUSS | Die innere Stufe des zustandsbasierten Paketfilters des NdB-VN Netzüberganges des DVC-Plattformbetreibers MUSS den Zugang von der SSH-Relay-Stufe auf die kontrollierte Administrationsumgebung des DVC-Plattformbetreibers erlauben. |

| DS_49_A014 | SSH-Relay | MUSS | Die Verbindungen vom SSH-Relay zur kontrollierten Administrationsumgebung des DVC-Plattformbetreibers MÜSSEN mindestens den inneren zustandsbasierten Paketfilter des NdB-VN Netzüberganges passieren. |

| DS_49_A015 | Hostbased Security | KANN | Lokale Paketfilter oder andere Sicherheitstechnologien KÖNNEN zusätzlich auf der kontrollierten Administrationsumgebung des DVC-Plattformbetreibers genutzt werden. |

| DS_49_A016 | SSH-Relay | MUSS | Der SSH-Relay-Stufe MUSS eine ausreichend sichere und aktuelle Cipher-Suite zugrunde liegen. |

| DS_49_A017 | Kontrollierte Administrationsumgebung | KANN | Für eine optimale Nutzbarkeit KANN in der kontrollierten Administrationsumgebung des DVC-Plattformbetreibers wiederum eine für die DVC-Softwarebetreiber nutzbare SSH-Relay-Stufe betrieben werden. Diese ermöglicht die verschlüsselte Anbindung einer CI/CD Pipeline des DVC-Softwarebetreibers an das entfernt bereitgestellte PaaS-Angebot. Somit würde zwischen einer externen und internen SSH-Relay-Stufe unterschieden werden. |

| DS_49_A018 | SSH-Relay | MUSS | Die SSH-Relay-Stufe des DVC-Plattformbetreibers MUSS eingehendes und ausgehendes SSH-TCP-Tunneling unterstützen. |

| DS_49_A019 | SSH-Relay | KANN | Die Authentifizierung an den/an der SSH-Relay-Stufe/n KANN zertifikatsbasiert erfolgen. |

| DS_49_A020 | SSH-Relay | SOLL | Um zu vermeiden, dass beliebige TCP-Ports getunnelt werden können, SOLLTEN die tunnelbaren TCP-Ports eingeschränkt werden, je nach Lösung des DVC-Plattformbetreibers. |

| DS_49_A021 | Kontrollierte Administrationsumgebung | MUSS | Von der kontrollierten Administrationsumgebung der DVC-Plattformbetreiber MUSS ein administrativer Zugriff auf die PaaS- und SaaS-Angebote möglich sein. Hierzu gehören je nach PaaS- und SaaS-Angebot Möglichkeiten der Dateiübertragung, Zugriffe auf die kommandozeilenbasierende Administration des PaaS und Zugriffe auf webbasierte APIs. |

| DS_49_A022 | Kontrollierte Administrationsumgebung | KANN | DVC-Softwarebetreibern KÖNNEN ein fertiges Verbindungspaket mit den entsprechenden Zugangsparametern von DVC-Plattformbetreibern bereitgestellt bekommen. Das Gerüst ohne Zugangsparameter KANN in OpenCODE abgelegt und durch einen oder mehrere IT-Dienstleister nachgenutzt und/oder gepflegt werden. |

| DS_49_A023 | Verschlüsselung | MUSS | Alle administrativen Kommunikationsbeziehungen MÜSSEN verschlüsselt erfolgen. |

| DS_49_A024 | Zustandsbasierte Paketfilter | SOLL | Der innere und äußere zustandsbasierte Paketfilter sollten im Whitelisting Verfahren gepflegt werden (zero trust). |

| DS_49_A025 | Tunneling | MUSS | Direktverbindungen aus dem NdB-VN kommend auf die kontrollierte Administrationsumgebung und auf die PaaS-Kontrollschicht ohne SSH-TCP-Tunneling MÜSSEN unterbunden werden. Die Verbindungskette muss gewahrt bleiben. |

Referenzdokumente

| Kapitel | Dokument | Link | |

|---|---|---|---|

| §3 | Gesetz über die Verbindung der informationstechnischen Netze des Bundes und der Länder – Gesetz zur Ausführung von Artikel 91c Absatz 4 des Grundgesetzes – (IT-NetzG) | IT-NetzG (öffnet in neuem Tab) | IT-NetzG (öffnet in neuem Tab) |

| Anschluss- und Teilnahmebedingungen NdB-VN | Anschluss- und Teilnahmebedingungen NdB-VN (öffnet in neuem Tab) | Anschluss- und Teilnahmebedingungen NdB-VN (öffnet in neuem Tab) |