Detailstandard 48: Sichere Netzwerkarchitektur zwischen DVC Cloud-Service-Nutzern und den Cloud-Service-Anbietern zur Nutzung der Cloud-Services

Zusammenfassung

Dieses Dokument beschreibt im Kapitel „Anforderungen" die zu erfüllenden Anforderungen in diesem Standardisierungsbereich. Im Kapitel Standardisierung werden vorgegebene Architekturen und Realisierungen beschrieben. Diese stellen eine Konkretisierung der beschriebenen Anforderungen dar. Sind im Kapitel Standardisierung keine Vorgaben enthalten, werden keine Einschränkungen zur Erfüllung der Anforderungen definiert.

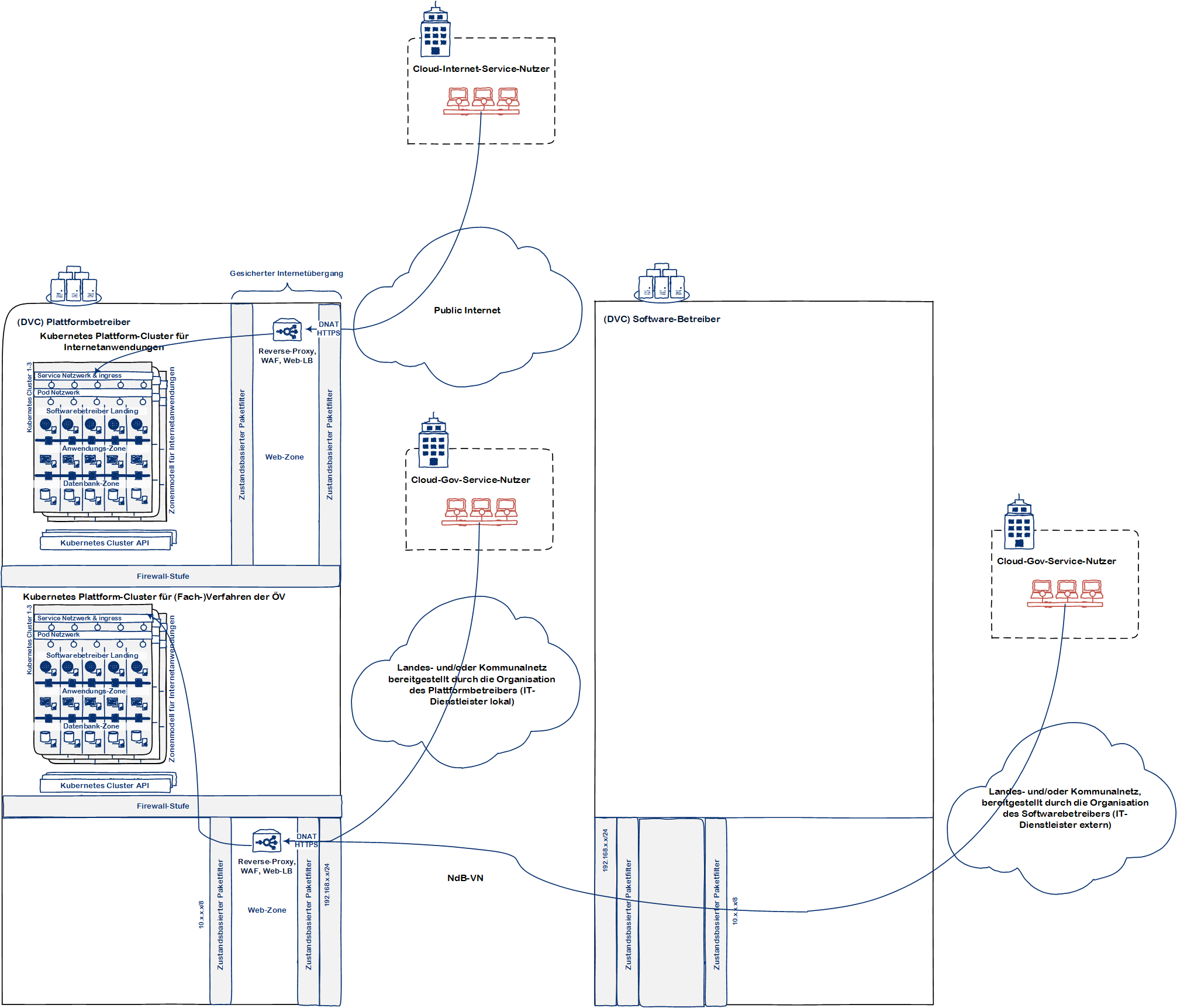

Zur Erreichung einer Wechselfähigkeit von Cloud-Service-Angeboten muss unter anderem ein Standard über die Netzwerkkommunikationswege existieren, der beschreibt, wie Cloud-Service-Nutzende der Deutschen Verwaltungscloud auf containerisierte Software as a Service (SaaS) Cloud-Services zugreifen können, um diese zu konsumieren.

Bei den SaaS Angeboten wird unterschieden zwischen solchen, die im Internet erreichbar sein können (z.B. Bürgerdienste, Services ohne schützenswerte Daten der öffentlichen Verwaltung) und solchen, die für die öffentliche Verwaltung als Verfahren über ein privates Netz der öffentlichen Verwaltung erreichbar sein müssen.

In beiden Fällen sind SaaS Angebote technisch in Service gekapselte und containerisiert betriebene Webanwendungen, welche per HTTP Protokoll und SSL/TLS Verschlüsselung durch Cloud-Service-Nutzende erreichbar sind.

In der Deutschen Verwaltungscloud wird als privates Netz der öffentlichen Verwaltung das Verbindungsnetz Netz des Bundes (NdB-VN) genutzt.

Cloud-Service-Nutzende innerhalb behördlicher Netzwerkinfrastrukturen der öffentlichen Verwaltung können SaaS Angebote nutzen, welche im Internet oder im NdB-VN erreichbar sind.

Cloud-Service-Nutzende außerhalb behördlicher Netzwerkinfrastrukturen, z.B. Bürger, können SaaS Angebote nutzen, die im Internet erreichbar sind.

Für den Fall, dass ein SaaS Angebot durch den lokalen Bundes-, Landes- oder Kommunaldienstleister bereitgestellt wird, welcher ebenso das lokale Verbindungsnetz (z.B. zentral betriebenes Weitverkehrsnetzwerk zwischen öffentlichen Stellen eines Bundeslandes) stellt, ist ein Zugriff auch lokal über dieses möglich. Die Routing-Pfade müssen seitens der DVC-Plattformbetreiber in jedem Fall identisch abgebildet werden. Solche innenliegenden Zugriffe müssen unter anderem jeweils die äußeren Paketfilter passieren. Der Übergabepunkt der Verbindungen auf das SaaS aus Sicht der DVC-Plattformbetreiber sind immer die äußeren Paketfilter der jeweiligen Netzübergänge vom Internet oder dem NdB-VN.

Im vorliegenden Detailstandard werden auf Basis der oben beschriebenen beiden SaaS-Arten Gemeinsamkeiten und Spezifika der Netzwerkarchitektur beschrieben.

DVC-Plattformbetreiber und DVC-Softwarebetreiber teilen sich im Bereich der sicheren Netzwerkkommunikation von Cloud-Service-Nutzenden auf Cloud-Services die Verantwortung (engl. shared responsibility).

Während DVC-Plattformbetreiber gemäß der Detailstandards #2 Netzanbindung beim Internetzugang und #1 Zonenmodell am Cloud-Standort und der NdB-VN Anschluss- und Teilnahmebedingungen die Netzwerk-Übergänge verantworten, obliegt die Verantwortung zur SaaS-spezifischen Absicherung den DVC-Softwarebetreibern. Diese sollten innerhalb der Cloud-Plattform-Ressourcen des jeweiligen SaaS containerisierte Sicherheitslösungen, z.B. containerisierte Netzwerk-Sicherheitsgateways, bestellen und betreiben. DVC-Plattformbetreiber können DVC-Softwarebetreibern hierfür vorgefertigte Lösungen anbieten. Den Betrieb und die ordnungsgemäße Konfiguration verantworten auch in diesem Fall die jeweiligen DVC-Softwarebetreiber.

Anforderungen

Die erste Iteration des vorliegenden Detailstandards beschreibt die Kommunikation von DVC-Cloud-Service-Nutzenden zu Cloud-Services (SaaS), bereitgestellt und betrieben durch DVC-Softwarebetreiber auf Plattformen der DVC-Plattformbetreiber. Der Zugriff erfolgt - je nach Cloud-Service Anforderungen und Art eingehend im Verbindungsnetz Netz des Bundes (NdB-VN) oder eingehend über die abgesicherte Internet Anbindung der DVC-Plattformbetreiber - über eine HTTP/HTTPS Reverse-Proxy-Stufe:

Bei den SaaS Angeboten wird unterschieden zwischen solchen, die im Internet erreichbar sein können (z.B. Bürgerdienste, Services ohne schützenswerte Daten der öffentlichen Verwaltung) und solchen, die für die öffentliche Verwaltung als Verfahren über private Netze der öffentlichen Verwaltung erreichbar sein müssen.

DVC-Softwarebetreiber stellen Cloud-Service-Nutzenden vollständige HTTPS URLs (inkl. DNS-Full qualified domain name) und den entsprechenden TCP Dienstanschluss für den Zugriff auf das SaaS bereit. DVC-Plattformbetreiber stellen hierfür DVC-Softwarebetreibern relevante Informationen und/oder administrative Möglichkeiten der Verwaltung von DNS Namensräumen gemäß Detailstandard 49: "Sichere administrative Netzwerkkommunikation zwischen DVC-Softwarebetreibern und DVC-Plattformbetreibern" zur Verfügung.

Zudem stellen DVC-Softwarebetreiber Cloud-Service-Nutzenden Web-Browser-Mindestanforderungen und Kompatibilitätsinformationen zur optimalen Nutzererfahrung passend zum SaaS bereit. Bei verwaltungsinternen Webbrowsern gelten die Richtlinien der jeweiligen Stelle der öffentlichen Verwaltung, welche die Bereitstellung und den Betrieb des Browsers verantwortet. Diese verantwortet die Kompatibilität des Browsers mit den beschafften SaaS Angeboten.

- Cloud-Service-Nutzende rufen in einem aktuellen, sicheren und zum SaaS kompatiblen Web-Browser die vom DVC-Softwarebetreiber bereitgestellte vollständige HTTPS URL auf.

- Zunächst verbindet sich der Web-Browser mit der durch den DVC-Plattformbetreiber hergestellten HTTP/HTTPS Reverse-Proxy-Stufe. Auf diesem ist das entsprechende Zertifikat des SaaS in einer logischen Serverinstanz hinterlegt. Die vom Web-Browser initiierte SSL/TLS Verbindung terminiert auf der HTTP/HTTPS Reverse-Proxy-Stufe des DVC-Plattformbetreibers. Die HTTP/HTTPS Reverse-Proxy-Stufe befindet sich in der sogenannten Web-Zone (siehe Detailstandard 1 Zonenmodell am Cloud-Standort). Die Verbindung aus dem Internet oder dem NdB-VN zur sogenannten Web-Zone des DVC Plattformbetreibers muss mindestens den äußeren zustandsbasierten Paketfilter des jeweiligen Netzwerkübergangs (NdB-VN oder Internet) passieren. Sind statische Quell-IP-Adressen oder Bereiche der Cloud-Service-Nutzenden identifizierbar, müssen diese im äußeren zustandsbasierten Paketfilter in Paketfilterregeln als Quelle verwendet werden. Im Idealfall können bereits im äußeren zustandsbasierten Paketfilter URL Informationen verarbeitet werden, um bereits dort den Zugriff auf Basis des SaaS Angebotes einschränken zu können.

- Die HTTP/HTTPS Reverse-Proxy-Stufe entscheidet anhand von technischen Kriterien des HTTP Protokolls und gegebenenfalls in Kombination mit Netzwerk- und Sicherheitsinformationen, wie mit der Web-Browser-Anfrage weiter zu verfahren ist und zu welchen innenliegenden Zielen in der Anwendungszone neue Verbindungen initiiert werden müssen. Solche Ziele sind in den häufigsten Fällen dann die von DVC-Softwarebetreibern verantworteten und betriebenen containerisierten Netzwerk-Sicherheitsgateways, welche per HTTPS Protokoll außenliegend erreichbar sind und welche spezifisch den SaaS schützen, oder direkt über das HTTPS Protokoll erreichbare von DVC-Softwarebetreibern betriebene und containerisierte SaaS Angebote.

- Die HTTP/HTTPS Reverse-Proxy-Stufe initiiert innenliegend eine Verbindung zum SaaS Netzwerk-Sicherheitsgateway oder direkt zum SaaS Angebot. Die Verbindung von der sogenannten Web-Zone zur sogenannten Anwendungszone muss mindestens den inneren zustandsbasierten Paketfilter des jeweiligen Netzwerküberganges (NdB-VN oder Internet) passieren. Verbindungen zwischen der HTTP/HTTPS Reverse-Proxy-Stufe müssen ebenso per SSL/TLS verschlüsselt werden. Zu jeder Zeit muss bei DVC-Plattformbetreibern die Detektionsfähigkeit gewährleistet bleiben. Kompromittierungsversuche und deren Ausgangspunkt müssen jederzeit an geeigneten technischen Übergängen sichtbar und nachvollziehbar bleiben.

Standardisierung

Grundsätzlich gilt für die Netzwerkkommunikation zwischen Stellen der öffentlichen Verwaltung in der Bundesrepublik Deutschland das IT-Netzgesetz:

- „§ 3 - Gesetz über die Verbindung der informationstechnischen Netze des Bundes und der Länder - Gesetz zur Ausführung von Artikel 91c Absatz 4 des Grundgesetzes - (IT-NetzG)". Der Datenaustausch zwischen dem Bund und den Ländern erfolgt über das Verbindungsnetz.

Zudem wird vorausgesetzt, dass alle NdB-VN Teilnehmenden die NdB-VN Teilnahme- und Anschlussbedingungen erfüllen und dass alle DVC-Plattformbetreiber grundsätzlich datenschutzkonform und nach IT-Grundschutz prozessual, personell und technologisch nachweislich agieren.

Aus den Vorgaben ergeben sich darüber hinaus folgende Detailanforderungen:

Spezifische Anforderungen für "Bereitstellung von SaaS im Internet"

| ID | Leistungsmerkmal | Modalverb | Detailanforderung |

|---|---|---|---|

| DS_48_A001 | Zonenmodell | MUSS | DVC-Plattformbetreiber müssen den Detailstandard "DS 1 Zonenmodell am Cloud-Standort" für die externe Zone abgebildet haben. |

| DS_48_A002 | Netzübergang Internet | MUSS | DVC-Plattformbetreiber müssen den Netzübergang zum Internet gemäß des Detailstandards "DS 2 Netzanbindung am Internetzugang" hergestellt haben. |

| DS_48_A003 | HTTP/HTTPS Reverse-Proxy-Stufe | MUSS | DVC-Plattformbetreiber müssen eine hochverfügbare HTTP/HTTPS Reverse-Proxy-Stufe, bestehend aus mindestens zwei oder mehreren HTTP/HTTPS Reverse-Proxy-Systemen, zwischen dem äußeren und inneren Paketfilter des Netzüberganges zum Internet, also in der sogenannten Web-Zone betreiben. |

| DS_48_A004 | HTTP/HTTPS Reverse-Proxy-Stufe | SOLL | HTTP/HTTPS Reverse-Proxy-Stufe sollte weitgehend über Sicherheitsfunktionen zur Verhinderung von z.B. Cross-Site Forgery, Cross-Site Scripting (XSS), File Inclusion, Session Hijacking und SQL-Injection verfügen. |

| DS_48_A005 | HTTP/HTTPS Reverse-Proxy-Stufe | KANN | Weitgehend können für die HTTP/HTTPS Reverse-Proxy-Stufe Web Application Firewall Produkte verwendet werden. |

| DS_48_A006 | HTTP/HTTPS Reverse-Proxy-Stufe | SOLL | Die HTTP/HTTPS Reverse-Proxy-Stufe sollte sich in die kanten- und knotendisjunkte Abbildung der Internet-Hausanschlüsse funktional integrieren. |

| DS_48_A007 | IPv4/IPv6 Protokoll | MUSS | Die HTTP/HTTPS Reverse-Proxy-Stufe muss aus dem Internet über das IP-Protokoll erreichbar sein. |

| DS_48_A008 | IPv4/IPv6 Protokoll | SOLL | Zur Erreichung einer breiten und fehlerfreien Nutzbarkeit sollte die HTTP/HTTPS Reverse-Proxy-Stufe über IPv4 und IPv6 erreichbar sein. |

| DS_48_A009 | Zustandsbasierter Paketfilter | SOLL | Bei festen IP-Adressbereichen der Cloud-Service-Nutzenden sollten diese in dem äußeren zustandsbasierten Paketfilter für den Zugriff auf Cloud-Services genutzt werden. Damit dies gelingt, können dedizierte Ziel-IP Adressen auf der HTTP/HTTPS Reverse-Proxy-Stufe reserviert werden, die für derartige Cloud-Service-Nutzende angesprochen werden. Eine weitere Möglichkeit kann sein, dass der zustandsbasierte Paketfilter angesprochene URL identifizieren und unterscheiden kann. In diesen Fällen sollten dann die Verbindungen auf Basis der Quelladressen eingeschränkt werden. |

| DS_48_A010 | Zustandsbasierter Paketfilter | SOLL | Es sollte im äußeren zustandsbasierten Paketfilter eine Differenzierung zwischen Quellen mit festen Quell-IP-Adressbereichen und variablen/unbekannten IP-Adressbereichen (z.B. Bürger) möglich sein. |

| DS_48_A011 | Zustandsbasierter Paketfilter | MUSS | Die innere Stufe des zustandsbasierten Paketfilters des Internet-Netzüberganges des DVC-Plattformbetreibers muss den Zugang von der HTTP/HTTPS Reverse-Proxy-Stufe gemäß des Detailstandards "DS 1 Zonenmodell am Cloud-Standort", auf die Anwendungszone erlauben. |

| DS_48_A012 | Zonenmodell | MUSS | Von der HTTP/HTTPS Reverse-Proxy-Stufe dürfen gemäß des Detailstandards "DS 1 Zonenmodell am Cloud-Standort" keine direkten Verbindungen zur Datenbankzone hergestellt werden. |

| DS_48_A013 | Domain Name Service | MUSS | Für den Zugriff auf SaaS im Internet betreiben DVC-Plattformbetreiber eine hochverfügbare DNS Infrastruktur, welche aus dem Internet von Cloud-Service-Nutzenden erreichbar ist und genutzt werden kann. |

Spezifische Anforderungen für "Bereitstellung von (Fach-)Verfahren der öffentlichen Verwaltung im Betriebsmodell SaaS über das NdB-VN"

| ID | Leistungsmerkmal | Modalverb | Detailanforderung |

|---|---|---|---|

| DS_48_A014 | Zonenmodell | MUSS | DVC-Plattformbetreiber müssen den Detailstandard "DS 1 Zonenmodell am Cloud-Standort" für die interne Zone analog zur externen Zone abgebildet haben. |

| DS_48_A015 | Datennetz | MUSS | DVC-Plattformbetreiber müssen mittel- oder unmittelbar über einen Zugang zum NdB-VN verfügen, durch welchen sie IP-Netzwerkdienste anderen Teilnehmenden des NdB-VN anbieten können. |

| DS_48_A016 | Datennetz | MUSS | Die Zugänge zum NdB-VN müssen mindestens gemäß NdB-VN Teilnahme- und Anschlussbedingungen abgebildet sein. Dies setzt unter anderem den Einsatz eines mehrstufigen zustandsbasierten Paketfilters mit dazwischenliegenden und geeigneten Application Layer Gateways voraus. |

| DS_48_A017 | HTTP/HTTPS Reverse-Proxy-Stufe | MUSS | DVC-Plattformbetreiber müssen eine hochverfügbare HTTP/HTTPS Reverse-Proxy-Stufe, bestehend aus mindestens zwei oder mehreren HTTP/HTTPS Reverse-Proxy-Systemen zwischen dem äußeren und inneren Paketfilter des Netzüberganges zum NdB-VN, also in der sogenannten Web-Zone betreiben. |

| DS_48_A018 | HTTP/HTTPS Reverse-Proxy-Stufe | KANN | Die HTTP/HTTPS Reverse-Proxy-Stufe kann weitgehend über Sicherheitsfunktionen zur Verhinderung von z.B. Cross-Site Forgery, Cross-Site Scripting (XSS), File Inclusion, Session Hijacking und SQL-Injection verfügen. |

| DS_48_A019 | HTTP/HTTPS Reverse-Proxy-Stufe | KANN | Weitgehend können für die HTTP/HTTPS Reverse-Proxy-Stufe Web Application Firewall Produkte verwendet werden. |

| DS_48_A020 | IPv4/IPv6 Protokoll | MUSS | Die HTTP/HTTPS Reverse-Proxy-Stufe muss aus dem NdB-VN über das IP-Protokoll erreichbar sein. |

| DS_48_A021 | IP-Protokoll | MUSS | Für den Zugriff auf die HTTP/HTTPS Reverse-Proxy-Stufe des DVC-Plattformbetreibers aus dem NdB-VN muss diese IPv4 Adressen aus den bereitgestellten NdB-VN Subnetzen (192.168., 62.62.) auf der äußeren Seite anbieten. Jeder Kommunikationsteilnehmer muss "ICMP - Packet too big" empfangen und verarbeiten können. Das ist notwendig, da die Datenpaketgröße (MTU=1500) durch die Verschlüsselung nicht eingehalten werden kann und das standardmäßig gesetzte DF-Bit eine Fragmentierung verhindert. Wird das nicht ermöglicht, entsteht bei jedem Datenpaket eine längere, unzumutbare Latenz. |

| DS_48_A022 | Zustandsbasierte Paketfilter | MUSS | Die äußere Stufe des zustandsbasierten Paketfilters (der äußere Paketfilter) des NdB-VN Netzüberganges des DVC-Plattformbetreibers darf nur solche IPv4 Quelladressen zur HTTP/HTTPS Reverse-Proxy-Stufe erlauben, welche den DVC-Cloud-Service Nutzenden mit DVC-Vertragsverhältnis zuordbar sind. |

| DS_48_A023 | Zustandsbasierte Paketfilter | MUSS | Die innere Stufe des zustandsbasierten Paketfilters des NdB-VN Netzüberganges des DVC-Plattformbetreibendes muss den Zugang von der HTTP/HTTPS Reverse-Proxy-Stufe gemäß des Detailstandards "DS 1 Zonenmodell am Cloud-Standort" und analog zur externen Zone auf die Anwendungszone erlauben. |

| DS_48_A024 | Zonenmodell | MUSS | Von der HTTP/HTTPS Reverse-Proxy-Stufe dürfen gemäß des Detailstandards "DS 1: Zonenmodell am Cloud-Standort" und analog zur externen Zone keine direkten Verbindungen zur Datenbankzone hergestellt werden. |

| DS_48_A025 | Domain Name Service | SOLL | Für den Zugriff auf SaaS im NdB-VN betreiben DVC-Plattformbetreiber eine hochverfügbare DNS Infrastruktur, welche in die zentrale DNS-Infrastruktur des NdB integriert ist. |

Generische Anforderungen

| ID | Leistungsmerkmal | Modalverb | Detailanforderung |

|---|---|---|---|

| DS_48_A026 | Browser | SOLL | Cloud-Service-Nutzende sollten für den Zugriff auf bereitgestellte Services der Deutschen Verwaltungscloud einen aktuellen und mit dem Cloud-Service kompatiblen Webbrowser verwenden. Existieren in der Beschreibung des Cloud-Services zum Browser keine expliziten Vorgaben, dann sollte ein beliebiger aber aktueller Browser genutzt werden. |

| DS_48_A027 | Zustandsbasierter Paketfilter | MUSS | Der Zugriff auf die HTTP/HTTPS Reverse-Proxy-Stufe muss mindestens den äußeren Paketfilter des Netzüberganges passieren. |

| DS_48_A028 | Hostbased Security | KANN | Lokale Paketfilter oder andere Sicherheitstechnologien können zusätzlich auf der HTTP/HTTPS Reverse-Proxy-Stufe genutzt werden. |

| DS_48_A029 | HTTP/HTTPS Reverse-Proxy-Stufe | SOLL | Die HTTP/HTTPS Reverse-Proxy-Stufe sollte URL-basiert und Quell-IP-basiert eine Weiterleitung zu HTTP/HTTPS-Endpunkten in der Anwendungszone ermöglichen. |

| DS_48_A030 | HTTP/HTTPS Reverse-Proxy-Stufe | SOLL | Auf der HTTP/HTTPS Reverse-Proxy-Stufe terminiert die SSL/TLS Verschlüsselung zwischen dem Browser des DVC-Cloud-Service-Nutzenden und dem DVC-Plattformbetreiber. Die eingehende Verbindung von der Web-Zone zur Anwendungszone sollte erneut verschlüsselt erfolgen. Dies würde weiterführend die Gefahr des Mitlesens und der Veränderung von Paketen durch dritte Verbindungsteilnehmer reduzieren. |

| DS_48_A031 | Geteilte Verantwortung | SOLL | Zusätzlich zur Absicherung der Netzübergänge durch DVC-Plattformbetreiber sollten DVC-Softwarebetreiber zum Cloud-Service passende containerisierte Sicherheitsgateway-Lösungen betreiben, welche durch die HTTP/HTTPS Reverse-Proxy-Stufe innenliegend nutzbar sind. Solche containerisierten Sicherheitsgateway-Lösungen sollten außenliegend per HTTP/HTTPS ansprechbar sein und Verbindungen zu den Kubernetes Pods innenliegend spezifisch absichern. |

| DS_48_A032 | Geteilte Verantwortung | MUSS | DVC-Plattformbetreiber verantworten nicht die Cloud-Service spezifische Absicherung. Dies muss der DVC-Softwarebetreiber sicherstellen. |

| DS_48_A033 | DVC-Plattform | MUSS | Für die interne und externe Zone gemäß des Detailstandards "DS 1: onenmodell am Cloud-Standort" müssen dedizierte Cloud-Plattform-Systeme durch DVC-Plattformbetreiber bereitgestellt werden. Es muss verhindert werden, dass auf einer Cloud-Plattform sowohl aus dem Internet als auch aus dem NdB-VN erreichbare SaaS betrieben werden. Bei den SaaS Angeboten wird unterschieden zwischen solchen, die im Internet erreichbar sein können (z.B. Bürgerdienste, Services ohne schützenswerte Daten der öffentlichen Verwaltung), und solchen, die für die öffentliche Verwaltung als Verfahren über ein privates Netz der öffentlichen Verwaltung erreichbar sein müssen. Diese dürfen auf Cloud-Plattformen in einer Netzwerk-Zone nicht gemeinsam betrieben werden. |

| DS_48_A034 | Domain Name Service | MUSS | DVC-Plattformbetreiber stellen DVC-Softwarebetreibern ausreichend Möglichkeiten zur Verfügung, den SaaS-Service seitens der Cloud-Service-Nutzenden per DNS-Namen erreichen zu können. |

| DS_48_A035 | Domain Name Service | KANN | DVC-Plattformbetreiber können DVC-Softwarebetreibern Subdomänen in beliebiger Domänen-Ebene zur Administration der DNS Namensräume für die angebotenen SaaS-Services bereitstellen. |

| DS_48_A036 | Domain Name Service | MUSS | Die Adressierung von SaaS-Services seitens der Cloud-Service-Nutzenden erfolgt ausschließlich über Domain Name Service A. AAAA, PTR Einträgen und DNS-Domänen. Einem Cloud-Service-Nutzenden werden keine IP-Adressen in den Zugangsdaten übermittelt. |

| DS_48_A037 | Detektionsfähigkeit | MUSS | Eine vom Web-Browser eines Cloud-Service-Nutzenden initiierte SSL/TLS Verbindung terminiert auf der HTTP/HTTPS Reverse-Proxy-Stufe des DVC-Plattformbetreibers. Zu jeder Zeit muss bei DVC-Plattformbetreibern die Detektionsfähigkeit gewährleistet bleiben. Kompromittierungsversuche und deren Ausgangspunkt müssen jederzeit an geeigneten technischen Übergängen sicht- und nachvollziehbar bleiben. |

| DS_48_A038 | Routing | MUSS | Der Übergabepunkt der Verbindungen auf den SaaS-Service aus Sicht der DVC-Plattformbetreiber sind immer die äußeren Paketfilter der jeweiligen Netzübergänge vom Internet oder dem NdB-VN. |

Referenzdokumente

| Kapitel | Dokument | Link | |

|---|---|---|---|

| DVC Detailstandards - (01) Zonenmodell am (DVC) Cloud-Standort | in Erstellung für Folgeversion der DVC-Dokumentation | in Erstellung für Folgeversion der DVC-Dokumentation | |

| DVC Detailstandards - (02) Netzanbindung am Internetzugang | in Erstellung für Folgeversion der DVC-Dokumentation | in Erstellung für Folgeversion der DVC-Dokumentation | |

| DVC Detailstandards - (49) Sichere administrative Netzwerkkommunikation zwischen DVC-Softwarebetreibern und DVC-Plattformbetreibern | Detailstandard 49: "Sichere administrative Netzwerkkommunikation zwischen DVC-Softwarebetreibern und DVC-Plattformbetreibern" | Detailstandard 49 PDF | |

| §3 | Gesetz über die Verbindung der informationstechnischen Netze des Bundes und der Länder – Gesetz zur Ausführung von Artikel 91c Absatz 4 des Grundgesetzes – (IT-NetzG) | IT-NetzG (öffnet in neuem Tab) | IT-NetzG (öffnet in neuem Tab) |

| Anschluss- und Teilnahmebedingungen NdB-VN | Anschluss- und Teilnahmebedingungen NdB-VN (öffnet in neuem Tab) | Anschluss- und Teilnahmebedingungen NdB-VN (öffnet in neuem Tab) |